Tedarik zincirleri global ticareti ve refahı kolaylaştıran bağlayıcı dokulardır. Birbiriyle örtüşen ve alakalı şirketlerden oluşan bu ağlar giderek daha karmaşık hale geliyor. Birçok yazılım ve dijital hizmet tedariğini içeriyor, çevrimiçi etkileşimlere dayanıyor. Bu da onları kesintiye uğrama ve tehlikeye girme riskiyle karşı karşıya bırakıyor.

Özellikle KOBİ’ler tedarik zincirlerinde güvenliği yönetmek için proaktif bir arayış içinde olmayabilir ya da bu mevzuda kâfi kaynağa sahip değildir. Şirketlerin ortaklarına ve tedarikçilerine siber güvenlik konusunda körü körüne güvenmesi mevcut koşullarda sürdürülebilir değil. Dijital güvenlik şirketi ESET tedarik zincirinde gizlenen siber güvenlik risklerinin nasıl azaltılabileceğine yönelik tekliflerde bulundu.

Tedarik zinciri riski nedir?

Tedarik zinciri siber riskleri, fidye yazılımı ve bilgi hırsızlığından hizmet engelleme (DDoS) ve dolandırıcılığa kadar birçok biçimde ortaya çıkabilir. Profesyonel hizmet firmaları örneğin avukatlar, muhasebeciler yahut yazılım firmaları klâsik tedarikçileri etkileyebilirler. Saldırganlar ayrıyeten yönetilen hizmet sağlayıcılarının (MSP’ler) da peşine düşebilir zira tek bir şirketi bu biçimde tehlikeye atarak potansiyel olarak çok sayıda alt müşteri işletmesine erişim elde edebilirler. Geçen yıl yapılan bir araştırma, MSP’lerin yüzde 90’ının evvelki 18 ay içinde bir siber atağa maruz kaldığını ortaya koydu.

Başlıca tedarik zinciri siber akın türleri

Güvenliği ihlal edilmiş tescilli yazılım: Siber hatalılar giderek daha mert oluyor. Kimi durumlarda, yazılım geliştiricilerini tehlikeye atmanın ve daha sonra alt müşterilere teslim edilen koda berbat maksatlı yazılım eklemenin bir yolunu bulabiliyorlar.

Açık kaynak tedarik zincirlerine ataklar: Çoğu geliştirici, yazılım projelerinin pazara çıkış mühletini hızlandırmak için açık kaynak bileşenleri kullanır. Lakin tehdit aktörleri bunu biliyor ve bileşenlere makûs emelli yazılım ekleyip, bunları tanınan depolarda kullanıma sunuyor. Tehdit aktörleri, birtakım kullanıcıların yama yapmakta yavaş davranabileceği açık kaynak kodundaki güvenlik açıklarından da faydalanmakta süratli davranıyor.

Dolandırıcılık için tedarikçileri taklit etme: Ticari e-posta tehlikesi (BEC) olarak bilinen sofistike hücumlar bazen dolandırıcıların bir müşteriyi kandırarak para göndermesini sağlamak için tedarikçilerin kimliğine bürünmesiyle gerçekleştirilir. Saldırgan ekseriyetle taraflardan birine yahut başkasına ilişkin bir e-posta hesabını ele geçirir, devreye girip banka bilgilerinin değiştirildiği geçersiz bir fatura gönderme vakti gelene kadar e-posta akışlarını izler.

Kimlik bilgisi hırsızlığı: Saldırganlar, tedarikçiye ya da müşterilerine (ağlarına erişebilecekleri) saldırmak emeliyle tedarikçilerin oturum açma bilgilerini çalar.

Veri hırsızlığı: Birçok tedarikçi, bilhassa hukuk firmaları üzere özel kurumsal sırlara vakıf olan şirketler müşterileri hakkında hassas bilgiler depolar. Bu şirketler, şantaj yahut öteki yollarla para kazanabilecekleri bilgileri arayan tehdit aktörleri için cazip bir gaye teşkil eder.

Tedarik zinciri riskinin çeşidi ne olursa olsun, sonuç tıpkı olabilir: Finansal ve prestij hasarı ve hukuk davaları, operasyonel kesintiler, satış kaybı ve kızgın müşteriler. En düzgün uygulamaları takip ederek bu riskleri yönetmek mümkündür.

Kaynak: (BYZHA) Beyaz Haber Ajansı

EĞİTİM

06 Nisan 2025SPOR

06 Nisan 2025SAĞLIK

06 Nisan 2025SAĞLIK

06 Nisan 2025TEKNOLOJİ

06 Nisan 2025EĞİTİM

06 Nisan 2025 1

Teknoloji Bağımlılığını Yaratıcılığa Çevirdiler

14215 kez okundu

1

Teknoloji Bağımlılığını Yaratıcılığa Çevirdiler

14215 kez okundu

2

Spor dünyasında gerçekleşen 10 siber saldırı

13484 kez okundu

2

Spor dünyasında gerçekleşen 10 siber saldırı

13484 kez okundu

3

Ford Otosan ‘Drivevent’ Etkinliklerinde Mobilitenin Geleceğini Şekillendirecek Girişimcilerle Bir Araya Geldi

8139 kez okundu

3

Ford Otosan ‘Drivevent’ Etkinliklerinde Mobilitenin Geleceğini Şekillendirecek Girişimcilerle Bir Araya Geldi

8139 kez okundu

4

Dijital Benim İşim Sosyal Medya Kampanya Yarışması’nda Kazananlar Belli Oldu

6286 kez okundu

4

Dijital Benim İşim Sosyal Medya Kampanya Yarışması’nda Kazananlar Belli Oldu

6286 kez okundu

5

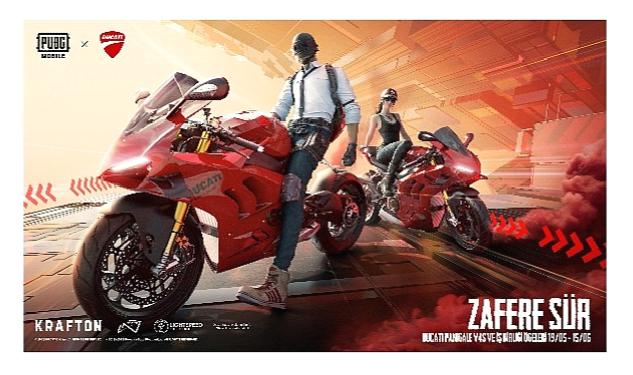

PUBG MOBILE, İtalyan motosiklet markası Ducati iş birliğini duyurdu

6278 kez okundu

5

PUBG MOBILE, İtalyan motosiklet markası Ducati iş birliğini duyurdu

6278 kez okundu

Veri politikasındaki amaçlarla sınırlı ve mevzuata uygun şekilde çerez konumlandırmaktayız. Detaylar için veri politikamızı inceleyebilirsiniz.